تجربة عملية: تشغيل أو دمج مدقق لامركزي

دليل عملي موجه للمشغلين والمطورين. نوضح في هذا القسم كيفية اتخاذ قرارات البنية التحتية، ونقدم خطوات إعداد مفصلة باستخدام Obol أو SSV. كما نستعرض أفضل الممارسات في التشغيل. نشرح أيضًا كيفية دمج التحقق الموزع (DVT) ضمن منصات التخزين بالاعتماد على حزم تطوير البرمجيات (SDKs)، وواجهات برمجة التطبيقات (APIs)، وأنظمة الحوكمة.

تخطيط البنية التحتية: الخوادم المادية مقابل المعماريات السحابية

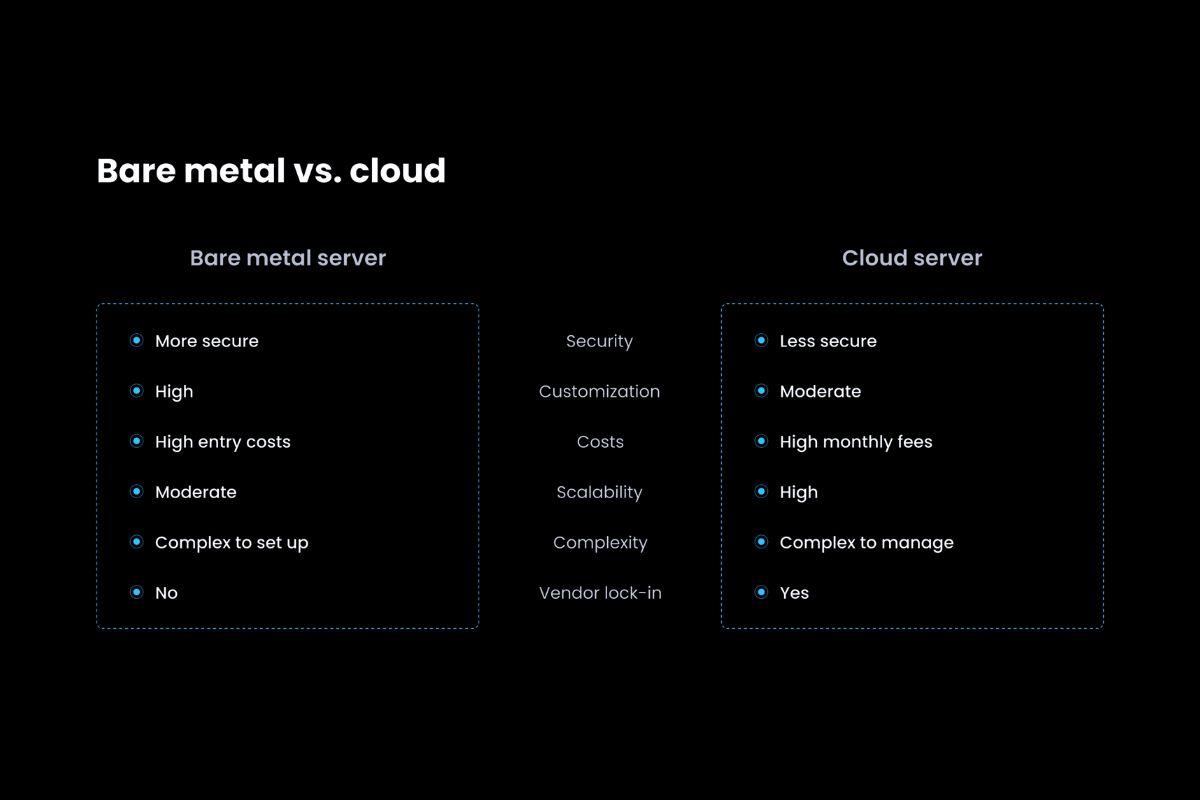

يبدأ إنشاء مجموعة مدققي المعاملات الموزعة بتصميم بنية تحتية قوية. ففي إعدادات تقنية المدققين الموزعين (DVT)، يُعد كل عقدة عنصرًا مستقلًا يشارك في عملية توقيع منسقة، ما يستوجب قدرة جميع العقد على تشغيل عملاء إجماع إيثيريوم، وعملاء التنفيذ، وطبقة تنسيق DVT. وتؤثر بيئة الأجهزة المستخدمة—سواء الخوادم المادية المباشرة أو البنية السحابية—مباشرة على الأداء والتوافر وافتراضات الثقة.

تمنح الخدمات السحابية مرونة في التوسعة، وسرعة في الإعداد، وانتشارًا جغرافيًا واسعًا. بالنسبة للفرق الصغيرة أو مراحل النشر الأولية، تتيح منصات مثل AWS وGoogle Cloud وHetzner إمكانية نشر عقد DVT في مناطق متفرقة خلال دقائق معدودة. إلا أن الاعتماد العالي على السحابة المركزية ينطوي على خطر فشل مترابط؛ فإذا تعرض المزود لأي انقطاع أو فرض أي قيود تنظيمية، فقد تتعطل عدة عقد في المجموعة دفعة واحدة، ما يؤدي إلى توقف المدقق أو التعرض لعقوبات "slashing".

في المقابل، تمنح الخوادم المادية تحكمًا أكبر وعزلاً فعليًا وتقليلًا للاعتماد على أنظمة الأطراف الثالثة. ويفضّل المشغّلون الذين تتوفر لديهم مراكز بيانات محلية أو خدمات استضافة إقليمية هذا الخيار لتقليل مخاطر البنية التحتية المشتركة. لكن استخدام الخوادم المادية يتطلب أعباء تشغيلية إضافية مثل صيانة الأجهزة، وضمان مصادر طاقة احتياطية، وإدارة أنظمة الفشل يدويًا. وغالبًا ما تحقق البنى الهجينة—حين يتوزع بعض العقدة بين السحابة والأجهزة المادية—توازنًا مثاليًا بين المرونة والتنوع الجغرافي.

مهما كانت البيئة، تبقى سرعة الشبكة وعرض الحزمة عاملين حاسمين. إذ تعتمد مجموعات DVT على اتصال متواصل بين العقد لتنفيذ مهام التوقيع، لذا يلزم الحفاظ على أداء شبكي ثابت. وعلى المشغّلين مراقبة مؤشرات تأخير الشبكة، والتقليل من التذبذب، والتأكد من قدرة عقدهم على تلبية متطلبات نوافذ مشاركة المدققين في إيثيريوم التي تتسم بحساسية الوقت.

تهيئة مجموعة DVT: "Charon" من "Obol"، "SSV Node"، أو البناء الذاتي

بعد تجهيز البنية التحتية، تأتي خطوة تهيئة مجموعة المدققين باستخدام إحدى تطبيقات DVT المتاحة. حاليًا، يُعتمد نظامان على مستوى الإنتاج: عميل "Charon" من شبكة "Obol" وبرمجية العقدة من "SSV.Network". كلاهما يُوزع مهام المدقق على عدة عقد بالاعتماد على التشفير بمعيار العتبة، مع اختلاف في نماذج التنسيق وبنية الشبكة.

مع "Charon" من "Obol"، يبدأ المشغّلون بتأسيس مجموعة من الأطراف الموثوقة، ثم يجرون عملية توليد المفاتيح الموزعة ("DKG") لإنتاج أجزاء المفاتيح ومفتاح المدقق العام. وتشغّل كل عقدة طبقة "Charon" التي تتوسط بين عميل المدقق (مثل "Lighthouse" أو "Teku") وباقي المجموعة، متولية إعادة توجيه الرسائل، وتطبيق النصاب، وتجميع التواقيع الجزئية. ويجب التأكد من تجهيز كل عقدة بجزء المفتاح الخاص بها وقدرتها على التواصل مع العقد الأخرى عبر قنوات "gossip". ويظهر المدقق النهائي في سلسلة منارة إيثيريوم ككيان موحد، رغم إدارته فعليًا من عدة عقد مستقلة.

أما "SSV.Network" فيقدم طبقة بنية تحتية عامة. حيث يسمح للمستخدمين بتسجيل مفاتيح المدقق على الشبكة، بينما تقوم الشبكة ذاتها بتعيين مجموعة من مشغّلي عقد "SSV" لتولي مهام التدقيق. يتم توزيع أجزاء المفاتيح خارج السلسلة، بينما تجري إدارة التنسيق وتقييم السمعة داخل بروتوكول "SSV". وتكمن عملية التهيئة هنا في التسجيل كمشغّل، أو الانضمام لمجموعات مدققين قائمة، أو إنشاء مجموعات جديدة عبر لوحة التحكم أو أدوات سطر الأوامر. ويتيح تصميم "SSV" سوقًا للمشغّلين، بحيث يمكن للمشاركين تفويض مهام التدقيق دون الحاجة لإدارة البنية التحتية بأنفسهم.

أما الفرق ذات الاحتياجات الخاصة للأمان أو الأداء، فيمكنها بناء مجموعات DVT مخصصة عبر الاستفادة من مكتبات التشفير مفتوحة المصدر وأطر الحوسبة متعددة الأطراف ("MPC"). وتتطلب هذه الأساليب خبرة متقدمة في تقسيم المفاتيح، ودمج العملاء، وتجميع التواقيع، لكنها تقدم تحكمًا كاملاً في منطق المدقق وسلوك الشبكة. ورغم أن هذا النهج غير مناسب لغالبية المستخدمين، فإنه قد يكون ذا فائدة في البحث العلمي أو اختبارات المؤسسات أو النماذج الخاصة للبروتوكولات.

الصيانة التشغيلية: استمرارية الخدمة، إعادة توزيع المفاتيح، والمرونة

بعد أن يصبح المدقق الموزّع قيد التشغيل، تصبح المحافظة على الجاهزية العالية أولوية قصوى. فخلافًا للمدققين الأحاديين الذين يمكن مراقبتهم عبر السجلات المحلية والتنبيهات الموضعية، تتطلب مجموعات DVT مراقبة متعددة النقاط لكل عقدة على حدة بما يتعلق بالحالة، والمشاركة في التوقيع، والاتصال الشبكي. ويستخدم المشغّلون عادة أدوات تصدير المؤشرات، وألواح مراقبة "Grafana"، وأنظمة تنبيه مخصصة لمراقبة المساهمات في التواقيع الجزئية وتشكيل النصاب لحظيًا.

إذا تعطلت إحدى العقد أو تراجع أداؤها، يبقى المدقق فعالًا ما دام النصاب متحققًا. إلا أن التكرار المتواصل للفشل أو ضعف الأداء لدى بعض العقد قد يؤدي إلى تراجع قدرة التحمل للأعطال. وينبغي أن تميز أنظمة المراقبة بين الانقطاعات الطفيفة والمؤشرات التي تدل على المخاطر النظامية. كما يُنصح بإجراء فحوص دورية لصحة كل من عميل المدقق وطبقة DVT لضمان استقبال ومعالجة الرسائل بكفاءة.

مع مرور الوقت، قد يصبح من الضروري إعادة توزيع مفاتيح المدققين. ويُجرى ذلك عند مغادرة أو انضمام مشغّلين، أو عند الحاجة لدوران أجزاء المفاتيح لأسباب أمنية. ففي "Obol" يتطلب الأمر إعادة تنفيذ عملية "DKG" بمشاركة المجموعة الجديدة، بينما في "SSV.Network" يُنسق دوران المشغّلين عبر تحديثات التعيين على الشبكة. ويتطلب التعامل مع إعادة التوزيع دقة شديدة، إذ أن أي تحديثات ناقصة قد تؤدي إلى توقف المدقق أو التعرض لعقوبات إذا لم تتحقق النصاب. ومن الضروري الحفاظ على بروتوكولات النسخ الاحتياطي والاستعادة لاسترجاع أجزاء المفاتيح خاصة في حالات أعطال الأجهزة أو انتقالها.

وتبرز كذلك مسؤولية تقليل مخاطر الفشل المترابط. يجب على المشغّلين تنويع الاستضافة ومزودي خدمات الإنترنت والعملاء وأنظمة التشغيل وقواعد جدران الحماية وأفضل معايير الأمان، كما يُطبق مبدأ تنوع العملاء في إيثيريوم هنا أيضًا: فتنويع عملاء الإجماع يعزز قدرة المجموعة على مقاومة الأخطاء البرمجية أو الأعطال الواسعة. ويسهم نشر العقد بين مزودي "DNS" مستقلين، وعلى أنظمة متباينة، في تعزيز أمن المدققين ضد الهجمات أو أعطال البنية التحتية.

البناء باستخدام DVT: تكامل البروتوكولات وطبقات الحوكمة

إضافة إلى إدارة المدققين، تتيح حلول DVT إمكانيات واسعة لمطوري البروتوكولات. إذ يمكن لمجمعات الإيداع، ومنصات الإيداع السائل، والتطبيقات المعيارية اعتماد DVT ضمن بنيتها لتطوير اللامركزية، وتعزيز توافر الخدمة، وتفعيل الحوكمة التشاركية.

وبالنسبة لبروتوكولات الإيداع، يبدأ دمج DVT بالدعم الفني لتسجيل المدققين وتوزيع المفاتيح. وتتيح واجهات البرمجة وحزم التطوير من "Obol" و"SSV" تكاملًا سلسًا مع طبقة التنسيق سعيًا لأتمتة إنشاء المدققين وتوزيع المشغّلين على المجموعات. وتبسط هذه الأدوات إدارة مفاتيح العتبة، ما يتيح للمستخدمين الاستفادة من مدققين ذوي موثوقية عالية دون الحاجة لإتقان التفاصيل التقنية.

وفي بيئات الإيداع السائل، تضيف DVT بُعدًا حوكميًا؛ حيث تصبح عملية اختيار ودوران المشغّلين قرارًا تُحدده الحوكمة الجماعية. ويمكن للأطر اللامركزية التصويت على ضوابط القبول، ومؤشرات الأداء، وآليات العقوبات. وبذلك تمكّن DVT بروتوكولات الإيداع من ترسيخ اللامركزية كعنصر أساسي ضمن البروتوكول بدلاً من الاعتماد على حلول خارجية أو إعدادات ثابتة.

أخيرًا، تتيح بروتوكولات إعادة الإيداع وتطبيقات الطبقة الثانية امتداد استخدام DVT إلى خدمات غير إيثيريوم مثل تنفيذ المهام أو ضمان إتاحة البيانات أو التحقق من الأدلة الاحتيالية. ففي هذه الأنظمة، تُعد مجموعات DVT طبقة تنسيق قابلة للبرمجة، حيث يمكن تكييف منطق النصاب المستعمل في توقيع إيثيريوم لمهام حيوية أخرى. وهذا ما يجعل من DVT أداة بنية تحتية أساسية وقابلة للتوسع في منظومة الويب 3 بمختلف مستوياتها.