Desarrollo de la infraestructura privada de Rollup

Este módulo estudia los elementos esenciales para desarrollar un rollup privado, como el entorno de ejecución, el secuenciador, la gestión de claves y la integración con las capas de disponibilidad de datos. Detalla el recorrido de los datos cifrados desde los usuarios hasta la liquidación, y analiza los modelos de gobernanza, los controles de acceso y los retos de interoperabilidad al interconectar rollups privados y públicos.

Componentes clave de un rollup privado

La arquitectura de un rollup privado se asemeja a la de uno público, pero añade capas adicionales de cifrado, control de acceso y cumplimiento normativo. La base es el entorno de ejecución, que puede ser optimista o de conocimiento cero. Los rollups optimistas se apoyan en pruebas de fraude para resolver disputas, mientras que los rollups de conocimiento cero proporcionan pruebas de validez concisas para cada cambio de estado. Ambos modelos pueden integrar disponibilidad de datos cifrados, aunque deben gestionar la administración de claves de forma distinta durante la generación y verificación de pruebas.

El secuenciador constituye otro elemento esencial. En un rollup convencional, el secuenciador ordena las transacciones y las agrupa antes de enviarlas a la capa de disponibilidad de datos. En el caso de un rollup privado, el secuenciador debe además cifrar los datos de las transacciones antes de su envío, garantizando que ninguna información en claro salga nunca del entorno controlado. Este cifrado puede realizarse localmente o dentro de un entorno de ejecución confiable, según el modelo de seguridad adoptado por el rollup.

La infraestructura de gestión de claves acompaña al secuenciador y se encarga de la generación, distribución y rotación de las claves de cifrado. Según el modelo de gobernanza, estas claves pueden estar bajo el control de una única entidad, un consorcio de validadores o bien distribuirse usando computación multipartita. Esta decisión determina quién podrá descifrar los datos y los supuestos de confianza requeridos por el sistema.

El último elemento clave es la interfaz con la capa de disponibilidad de datos. El rollup debe remitir blobs de transacciones cifradas a servicios como Avail Enigma, EigenDA o redes DA con permisos como Walacor. La capa DA almacena estos blobs cifrados y aporta pruebas de que están íntegramente disponibles. Los validadores emplean estas pruebas para confirmar que todos los datos necesarios se han publicado, aunque no puedan acceder a su contenido. Esta combinación de cifrado y prueba permite al rollup asegurar la confidencialidad y la verificabilidad de la información.

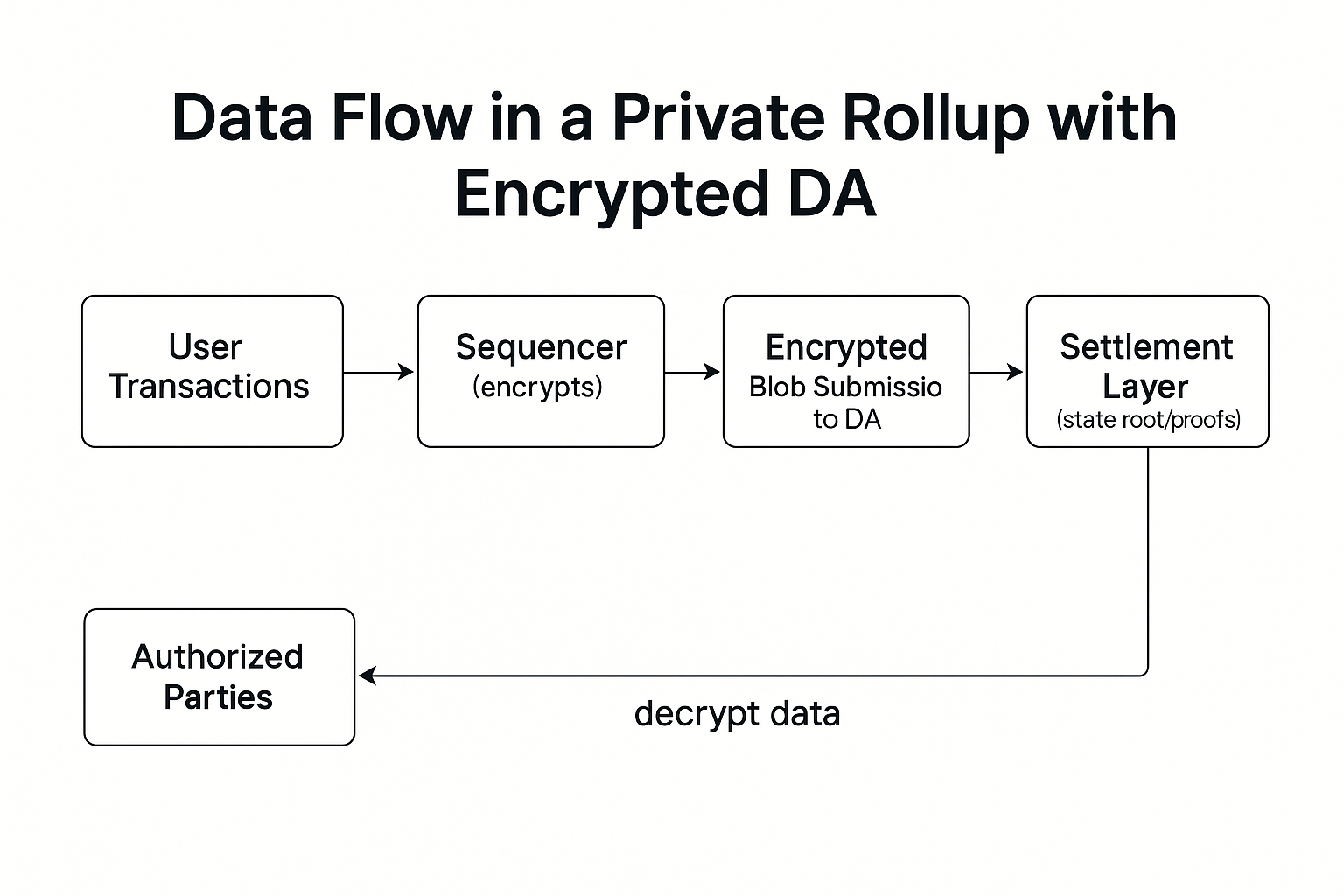

Flujo de datos en un rollup privado con disponibilidad de datos cifrada

El flujo de datos en un rollup privado diverge del público en el momento en que se agrupan las transacciones. En un rollup público, el secuenciador agrupa, comprime y publica el blob resultante directamente en la capa de disponibilidad de datos. Cualquier observador de la capa DA puede ver ese blob en claro y reconstruir el estado del rollup de forma independiente.

En un rollup privado se añade una fase de cifrado. Tras agrupar y comprimir las transacciones, el secuenciador cifra los datos empleando un esquema de cifrado simétrico o híbrido. Después, envía el blob cifrado a la capa DA, acompañado de compromisos o pruebas criptográficas que permiten a los validadores verificar su disponibilidad sin descifrar el contenido. Se publican raíces de estado o pruebas de conocimiento cero, que no desvelan información sensible, en la capa de liquidación (habitualmente Ethereum u otra cadena base) para mantener las garantías de seguridad.

Cuando partes autorizadas, como miembros de un consorcio o auditores, requieren reconstruir el estado del rollup, recuperan los datos cifrados de la capa DA y los descifran con las claves correspondientes. Este proceso garantiza que toda la red pueda verificar la disponibilidad e integridad de los datos, restringiendo el acceso en claro solo a los participantes designados.

Gobernanza y control de acceso

La gobernanza en rollups privados excede la mera actualización de protocolos y parámetros, ya que incluye la gestión de las políticas de cifrado de datos. Una cuestión fundamental es: ¿quién custodia las claves? Algunas implementaciones optan por la gestión centralizada de claves, con una única organización o entidad regulada controlando el descifrado. Este modelo simplifica la coordinación, aunque implica un único punto de fallo y riesgos regulatorios si esa entidad se ve comprometida.

Existen modelos avanzados que reparten el control de claves entre múltiples partes mediante criptografía umbral. Así, ningún participante puede descifrar los datos en solitario: se exige la cooperación de un quórum de partes autorizadas para acceder. Este enfoque refuerza la seguridad y se alinea con la gobernanza basada en consorcio, permitiendo que varios actores gestionen de forma colectiva el rollup. Además, facilita la revelación selectiva, de modo que sólo determinados participantes acceden a los datos relevantes para ellos.

Las políticas de control de acceso deben contemplar también situaciones en las que los reguladores requieran supervisión. Por ejemplo, las autoridades financieras pueden necesitar auditar el historial de transacciones sin exponer detalles comerciales sensibles a la competencia. Los rollups privados pueden cubrir esta exigencia mediante claves de auditoría que otorgan acceso de solo lectura a conjuntos de datos concretos, sin poner en riesgo la confidencialidad global.

Componibilidad e interoperabilidad

Uno de los principales retos de los rollups privados es mantener la componibilidad con el ecosistema modular. Los rollups públicos se benefician de la interoperabilidad: los activos y mensajes fluyen con libertad a través de puentes y capas DA compartidas. Los privados, sin embargo, deben gestionar cuidadosamente la información que divulgan en las interacciones entre rollups.

La interoperabilidad entre rollups privados y públicos es viable, pero demanda mecanismos de puente cifrado. Al transferir un activo de un rollup privado a uno público, el sistema ha de probar que el activo existe y es válido sin divulgar detalles transaccionales confidenciales. Las pruebas de conocimiento cero son fundamentales para esta divulgación selectiva. Igualmente, los rollups privados pueden interactuar entre sí intercambiando pruebas en vez de datos en claro, permitiendo la colaboración sin necesidad de confianza mutua.

Actualmente, se está trabajando en la estandarización de formatos de blobs cifrados y sistemas de pruebas para facilitar esta interoperabilidad. Conforme maduren estos estándares, los rollups privados se consolidarán como actores de primera línea en el universo blockchain modular, capaces de interactuar con redes públicas y mantener la confidencialidad empresarial.